지난달 발생한 SK텔레콤의 해킹 사태로 유심에 관심이 커지고 있다. 과거 휴대폰 번호, 이름, 주소, 주민등록번호와 같은 일반적인 개인정보가 아니라 SK텔레콤의 가입자 정보 서버(홈 가입자 서버·HSS)에 저장된 유심 정보가 유출됐기 때문이다. 해커가 탈취한 정보를 악용해 유심을 복제하는 방식으로 피해자의 전화, 문자 등을 가로채는 ‘복제폰’을 만들 수 있어 사회적 불안이 커졌다. 유심 복제를 통한 ‘심스와핑’을 막을 수 있는 유심보호서비스에 모든 고객이 가입하고 유심 교체도 순차적으로 이뤄져 일단 급한 불은 끈 상황이다. 유심이 무엇이길래 이번 사고가 ‘통신업계 역사상 최악의 해킹 사고’로 불리는 것일까.

◇이용자 누군지 알려주는 유심

유심(USIM)은 범용 가입자 인증 모듈(Universal Subscriber Identity Module)의 약자다. 휴대폰처럼 통신 기능을 쓸 수 있는 디바이스에 장착하는 스마트 카드이기도 하다. 이 때문에 유심칩, 심카드 등으로 부르기도 한다. 3세대(3G) 이동통신 이상의 시스템에서 사용한다. 이동통신 네트워크에서 단말 사용자를 식별·인증하는 역할을 한다. 스마트폰에서 유심을 뽑아 다른 단말기에 장착하면 기존 기기에서 쓰던 전화번호와 데이터 요금제를 그대로 쓸 수 있다.

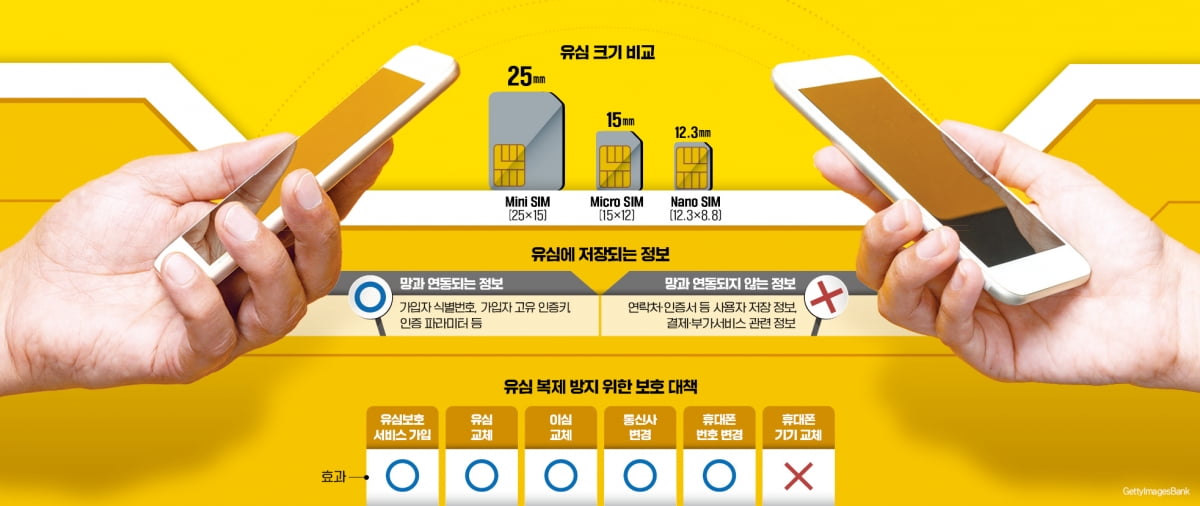

유심 크기는 계속 줄어들었다. 3G 시절에는 가로 1.5㎝, 세로 2.5㎝ 크기 유심을 썼다. 2010년대 초반 마이크로 유심(1.2×1.5㎝)을 거쳐 현재는 대부분 나노 유심(8.8×12.3㎜)을 쓴다. 유심이 기기에 내장된 이심(eSIM·embedded SIM)도 있다. 물리적으로 칩을 교체할 필요 없이 사용자 식별·인증에 필요한 정보를 내려받아 사용하는 식이다. 최근 스마트폰 상당수는 유심과 이심을 각각 이용해 두 개의 전화번호를 하나의 기기에서 쓰는 ‘듀얼심’ 기능을 지원하고 있다.

유심에 저장하는 정보는 두 가지로 나뉜다. 첫 번째는 통신사 망과 연동되는 정보다. 가입자 식별번호(IMSI), 가입자 고유 인증키, 인증 파라미터 등 사용자 인증에 필요한 정보가 여기에 해당한다. 그다음은 유심 자체 메모리 내에 저장되는 정보다. 통화 기록, 연락처, 문자메시지 등을 유심에 저장할 수 있다. 하지만 유심 자체의 성능이 떨어지고 메모리 크기도 작기 때문에 스마트폰 보급 이후에는 잘 쓰이지 않는 기능이다. 근접무선통신(NFC) 기능이 내장된 유심은 교통카드 용도로도 쓸 수 있다. SK텔레콤의 해킹 사고로 유출된 정보는 망과 연동돼 서버에 저장된 내용이다. 연락처, 문자 등 이용자의 유심 내에 저장된 정보는 유출되지 않았다.

◇휴대폰 교체로는 유심 복제 막을 수 없어

이번 사고에서 사람들이 가장 불안을 느끼는 점은 유심 복제다. 해커가 탈취한 유심 정보로 유심을 복제해 다른 기기에 장착하면 전화, 문자 등을 가로챌 수 있다. 휴대폰 문자 인증이 본인 확인 수단으로 가장 흔히 쓰이는 만큼 이를 악용하면 2차 피해가 발생할 수 있다는 얘기다.

민관합동조사단의 1차 조사 결과에 따르면 가입자 식별번호, 가입자 고유 인증키 등 유심을 복제할 수 있는 정보들이 유출됐다. 하지만 단말기 고유식별번호(IMEI)는 빠져나가지 않았다. 유심을 복제할 수는 있지만 SK텔레콤이 제공하는 유심보호서비스에 가입하면 복제된 유심을 다른 기기에 꽂아 전화, 문자를 가로채는 심스와핑은 막을 수 있다는 게 과학기술정보통신부의 설명이다. 유심보호서비스는 단말기 식별번호와 유심 정보를 묶어 관리하는 방식이다. 유심 정보가 동일해도 단말기 식별번호가 다른 휴대폰에서 인증을 시도하면 차단된다.

이 밖에 유심 복제 방지를 위한 다양한 대책을 쓸 수 있다. 유심을 교체하면 가입자 식별번호와 인증키가 재발급되기 때문에 해커가 탈취한 가입자 식별번호와 인증키가 무용지물이 된다. 기존의 유심을 이심으로 바꾸는 것도 사용 가능한 수단이다. 유심 교체와 마찬가지로 가입자 식별번호와 인증키가 바뀌기 때문이다.

통신사를 바꾸는 것 역시 복제로 인한 피해를 막는 방법 가운데 하나다. 가입자 정보 서버 내 기존 가입자 식별번호와 가입자 인증키가 삭제되는 것은 물론 통신사 변경으로 유심을 교체하기 때문이다. 휴대폰 번호를 바꾸는 방법 또한 가입자 정보 서버 내 가입자 식별번호를 바꿔 해커가 탈취한 가입자 식별번호를 쓸모없게 할 수 있다.

휴대폰만 교체하는 것은 소용이 없다. 가입자 정보 서버 내 기존 가입자 식별번호와 가입자 인증키는 그대로 유지되기 때문에 복제 유심의 인증을 막을 수 없다. 유심카드 비밀번호는 유심 분실에 대비해 사용자가 직접 유심에 비밀번호를 설정하는 기능이다. 누군가 유심을 훔쳐 가더라도 전화 기능을 쓰려면 비밀번호를 입력해야 한다.

SK텔레콤 해킹 후 가입자 이탈에 관한 위약금 면제는 다음달 말 결정될 전망이다. 유상임 과기정통부 장관은 지난 9일 위약금 면제에 관해 “민관합동조사단의 조사 결과가 나와야 판단할 수 있을 것”이라고 말했다.

이승우 기자 leeswoo@hankyung.com

4 hours ago

2

4 hours ago

2

![“뭉클했다” 친정팀 환영 영상 지켜 본 김하성의 소감 [MK현장]](https://pimg.mk.co.kr/news/cms/202504/26/news-p.v1.20250426.d92247f59a8b45a6b118c0f6ea5157ef_R.jpg)

English (US) ·

English (US) ·